前回の記事で、7pay で発生した不正チャージの問題と、オムニ7 のパスワードリセット送信フォームの脆弱性を書いたわけですが、あれから1日半ほど経って、いろいろと分かってきました。

やはりひどかった記者会見

これはもう予定調和というか、こういった問題の記者会見はたいていひどいものになりますね。

会見の中では、セキュリティの甘さがなかったのか、という記者の質問に対して、冒頭の17:40あたり、

「お客様の利便性をどう確保するかという話と、その中でどうセキュリティを確保していくかというのはバランスの問題だと思うので、そのあたりはしっかり対応してセキュリティは将来に向けて確保していきたい」

また、会見終了間際の、

「利便性とのバランスだと思うんですが、UX、お客様のエクスペリエンスをどう作っていくかと、セキュリティをどう確保するかとういうのは、常にどうバランスを取るのか難しい問題であるので、そういう観点できっちり確認をして、安全上問題がない、かつお客様にスムーズに使っていただくものを作るにはどうすればよいのか、という観点からサービスを開発している」

などのように、同じような文言が並んでいることから、なんとなく、推測ではあるが急遽記者会見のシナリオを作成して見切り発車で会見を開いた感が強いです。

ツイッターなどネット上でどんどんと情報が広がっていくのを受け、焦ったのでしょうか。

また、7pay の小林社長が、「二段階認証」という、現在では一般的に普及しつつある認証方法について、全く知識がなかった、ということについても話題になりました。

二段階認証とは?仕組みやメリット、二要素認証との違いについて徹底解説 https://t.co/RqTLawp6Oy @cyber_hippoさんから

— 雑廉堂 (@rough_and_cheap) July 5, 2019

こういった、二段階認証を採用しなかったり、SMSによるログイン通知を行わない、パスワードを変更に第三者のメールアドレスが指定可能であった、などおよそ他人のお金の決済を扱うようなサービス事業者にあってはならないようなひどい状況であっても、7pay側は、

セキュリティと利便性のバランスを鑑みて、安全上問題なく、かつスムーズに使ってもらえるよう開発した。

としています。

結果的にこの会見で判明したのは、約900人で延べ5500万円の被害があり、現在調査中であるということと、7pay、いや、セブン&アイグループ のセキュリティに関するリテラシーが相当に低いかもしれない、ということだけでした。

問題があったのは オムニ7 の認証基盤サービス?

もともと、7pay は オムニ7 のログイン基盤サービスにのっかる形だったようで、そもそもオムニ7の方にもとからセキュリティの問題があったのではないか、という指摘もあります。

これもうomni7と連携したことが7Payのセキュリティホールになってるようなものでは? https://t.co/QPkLXmkLF9

— β (@falconstockbeta) July 5, 2019

また、メールを第三者に送れてしまう脆弱性についても、2017年時点ではなかった可能性が指摘されています。

Omni7開発に関わったベンダーはNTTデータ/Oracle/NRI/NECって記事は見かけたけど、7Pay開発もそこまで大規模な案件だったの?どこ情報?

omni7のパスワードリセットの実装は、顧客要望で実装されたものだと思うけど。2017年時点では送信先メールアドレスは指定できない仕様。https://t.co/2L4WbOvv14 https://t.co/G8YBdSol6F

— SIG (@sig_246) July 5, 2019

これもネット上の推測ですが、携帯電話等を機種変更したなどでメールアドレスがわからなくなった場合に、新しいアドレス宛に送付できるようにしたのではないかな、と考えられます。

ユーザビリティ(先程の会見の言葉で言うところの、利便性)を追求するあまり、とんだ脆弱性を仕込んでしまっていたもんですね。

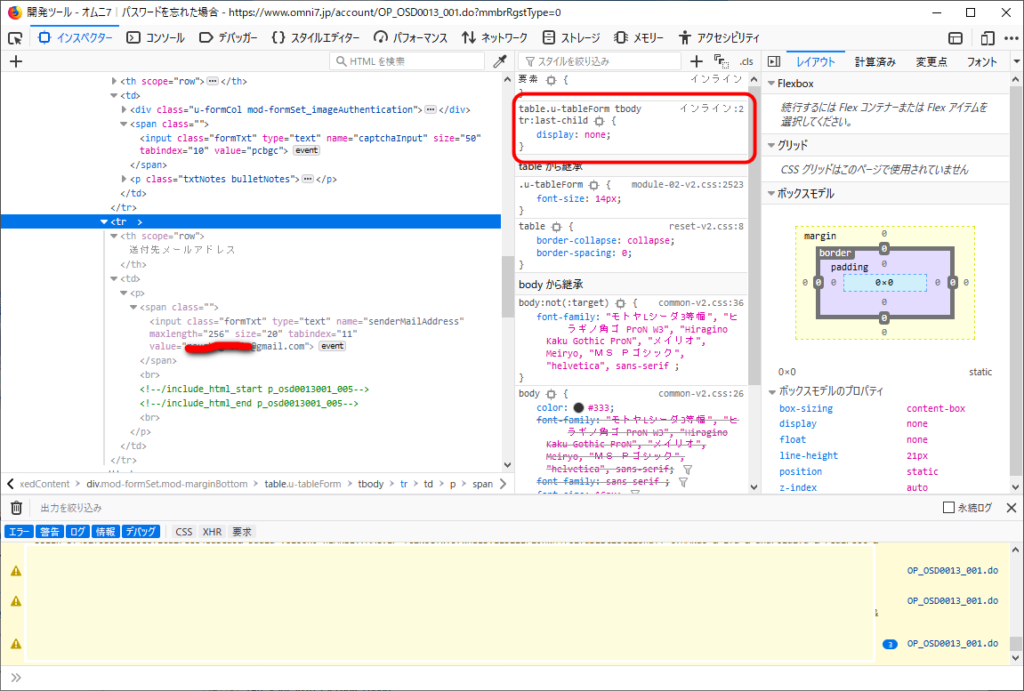

しかも、問題発覚後、該当する送信フォームの入力欄を CSS の display: none; で単に非表示にしてしただけで、ほぼ丸一日放置されていたところもある意味すごい。

非表示にしたのは良いとしても、サーバーサイドのデータを受ける部分でその情報を握りつぶすようにしていれば良かったんですがね・・まあ、これも噂になりますが、開発したのは日本の大手SIerとのことなので、簡単には手配はできなかったのかもしれませんね。

それでも最悪、サービスを一旦停止させておけば、これほどまでに炎上することはなかったのにね・・

この件は今後、Webアプリケーション開発のバッドパターンとして語り継がれるのではないでしょうか。

SIer系企業とWeb系企業の差がでたのか

よく、富士通やNTTなどの企業向けの基幹システムを開発しているようなSIer系企業と、Yahoo や Google、Amazon といった自社で設計から開発を行っているWeb系企業とでは全く畑が違うとも聞きます。

今回は、こういったSIer系企業が、Web系企業のサービス事業に切り込む形で開発がされたのかもしれませんが、大惨敗といった感じですね。

おそらく、Rakuten の社長が同様の会見を開いていたら、質問している記者が途中で呆れてしまうような会見にはならなかったでしょうし。

二段階認証方式というのも、Google などの Web系企業がこれまでのユーザーIDとパスワードトークンを用いた認証から、いろいろな中から模索しての現在の解だと思います。

Web系の企業っていうのは、企業ももちろんですが、個人、いわゆるエンドユーザーが直接利用するものが多いですから、常に情報漏えいのリスクにさらされていますからね。

7pay や、オムニ7 を開発したのが大手SIer と限ったわけではありませんが、さすがにセキュリティに関するつめが甘すぎましたね。

その後

7月5日になってから、7pay を悪用したとして中国籍の男二人が逮捕されました。

「報酬をあげる」「買える分だけ買ってくれ」。スマホ決済「7pay(セブンペイ)」をめぐる詐欺未遂容疑で逮捕された中国籍の男は「微信(ウィーチャット)」で指示を受けていました。

▶セブンペイ不正利用、対話アプリで指示 組織的関与かhttps://t.co/8rrZCzL5hF pic.twitter.com/b78F2IOWDg

— 日本経済新聞 電子版 (@nikkei) July 5, 2019

この二人は、末端の実行犯であって裏には国際的な犯罪グループの関与が指摘されています。

また、経済産業省は、今回のこの一件を受け、再発防止策の提出を要求しています。

経産省「セブンペイ」再発防止策提出を要求 https://t.co/Z7AZRlxrL5 #日テレNEWS24 #ntv

— NTV NEWS24 (@news24ntv) July 5, 2019

日本的囲い込みビジネスモデルの象徴

PayPay の問題もしかり、今回のこの問題もそうですが、スマートフォンによる電子決済に大きな不安を投げかける一件となりました。

また一時は勢いのあった、セブンイレブンの威信を大きく失墜させる結果となりました。

日本の企業は、すぐにユーザーを囲い込みたがります。この囲い込みのビジネスモデルは、過去にガラパゴス携帯を生み、そして今、いろいろな企業がそれぞれの思惑で、この電子決済のパイを奪い合おうとしています。

ほんとにまさにカオス。 https://t.co/SC6E6c1JI4

— 雑廉堂 (@rough_and_cheap) July 4, 2019

今回のことも、結局の所、セブンイレブンが功を焦って、少しでも早くユーザーを囲い込もうとする日本企業的な囲い込み戦略が、最も大事なセキュリティに対する備えを疎かにしたまま、決済サービスをリリースしてしまった結果ではないでしょうか。

これだけ多くの企業が参入してくると、派手なCM合戦で無茶な戦略でユーザー獲得に走り、奪い合いになります。

そしてその結果、一番損をさせられるのはユーザーであるような気がしてなりません。

まとめ

今回の件でもう一つ驚いたのは、意外に「二段階認証」を知らない人がたくさんいたということですね。

ただでさえ、日本は情報リテラシーの低い国と呼ばれています。だれも、このリテラシー教育を本気でしようとしていません。

ユーザーは自分自身で、そういったセキュリティリスクから守らねばいけない現状は、嘆かわしいばかりですが、それが現実です。

まあ、でも今回は 7pay の問題のおかげで二段階認証の認知が進み、多くの人がSNSサービスや、その他Webサービスなどで、二段階認証に切り替えた人もいると聞きますので、そういう意味ではセブンイレブンはいい反面教師担ってもらったのかもしれませんね1。

とにかく早く、なぜこの問題が発生したのか原因がしりたいです。

なぜなら、

まだ、オムニ7 のアカウントを残したままにしてるんで・・

- 一部のメディアのワイドショー番組などで、誤った二段階認証に関しての報道がされています。正しい知識を入れるようにしてください。 ↩

0件のコメント